电脑监控软件 (局域网监控软件是什么?单位电脑监控软件有什么功能,6个核心要素惊呆你!)

发布时间: 2026-05-18

本文简介:本文主要为大家整理了 “电脑监控软件” 相关的内容,主要有 局域网监控软件是什么?单位电脑监控软件有什么功能,6个核心要素惊呆你!, 公司监控软件有哪些?分享TOP级别的电脑监控软件的6个实用指南!, 单位电脑监控软件哪个好?企业推出的单位电脑监控软件7个主要功能记得看!, 免费电脑监控软件好用吗?6个优劣势明明白白,10年+经验分享!, 如何监控员工电脑行为?6个监控员工电脑行为方法推荐,10年+经验分享!, 等内容,文章部分观点不代表本站观点,如有侵权或其它问题请反馈客服。

1、局域网监控软件是什么?单位电脑监控软件有什么功能,6个核心要素惊呆你!

话说这局域网监控软件啊,说白了就是给公司每台电脑装上一双"千里眼",老板坐在办公室喝着茶,就能把全公司谁在干活、谁在摸鱼看得一清二楚。

你以为你在偷偷刷视频?不好意思,人家屏幕上正直播呢。

先说说咱单位那些让人血压飙升的名场面吧。

第一,摸鱼摸出了新高度。

小王每天早上九点准时开机,然后打开一个Excel表格,桌上再摆杯咖啡,那架势跟CEO似的。

实际上呢?表格半个月没动过,倒是淘宝购物车里多了二十件商品。你问他在干嘛?他说"在做数据分析"。分析个锤子,分析的是哪双鞋打折吧!

第二,上班时间逛网比逛街还勤快。

有个哥们儿,一天能打开47个网页,从新闻到八卦,从股票到菜谱,连隔壁市的房价都研究透了。

工作群里@他三遍不回,朋友圈倒是秒赞。领导走过去一看——好家伙,正跟人在评论区吵架呢,吵得那叫一个激情澎湃。

第三,效率低到让人想哭。

一个本该两小时干完的活,硬是能拖三天。为啥?因为大家都觉得"反正没人管",于是刷视频的刷视频,聊天的聊天,打游戏的打游戏。

整个办公室安安静静的,不是在工作,是都戴着耳机各玩各的。

后来老板实在忍不了了,装了个电脑监控软件。好家伙,这一装,全公司都老实了。

为啥?因为这软件有6个核心要素,简直是摸鱼克星!

① 实时屏幕+屏幕录像

你以为最小化窗口就没人看了?直接实时截屏,还给你录下来!你上午十点在刷短视频,下午老板就能调出录像回放。你说你在"查找资料"?电脑屏幕上播放知否主题曲,资料在哪呢?

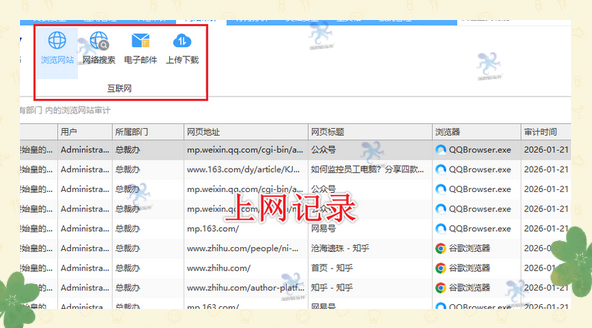

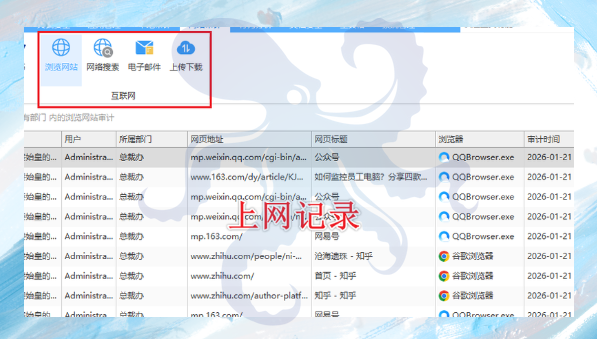

② 上网记录全掌握

你浏览了什么网站、搜了什么关键词、发了什么邮件、上传下载了什么文件——全部记录得明明白白。有人偷偷投简历?搜索记录里"最好的跳槽时机"五个大字,想赖都赖不掉。

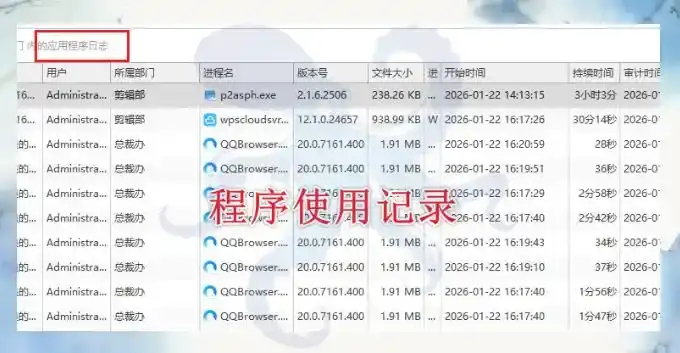

③ 程序使用记录

你今天开了微信、开了淘宝、开了游戏、开了视频软件,每一个程序用了多长时间,全都有记录。上班八小时,游戏开了三小时,这账怎么算?

④ 文件操作记录

谁复制了公司文件到U盘,谁删除了重要资料,谁把文件发到了私人邮箱——每一步操作都有迹可循。想偷资料?门都没有。

⑤ 敏感词报警

提前设置行业机密、客户信息、薪资、商业机密等敏感词汇,员工聊天、文档输入触发即刻后台报警,及时阻止泄密行为。

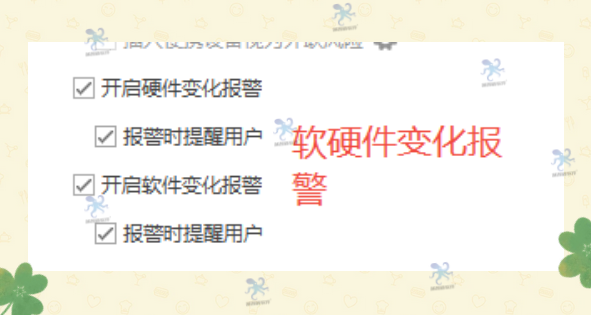

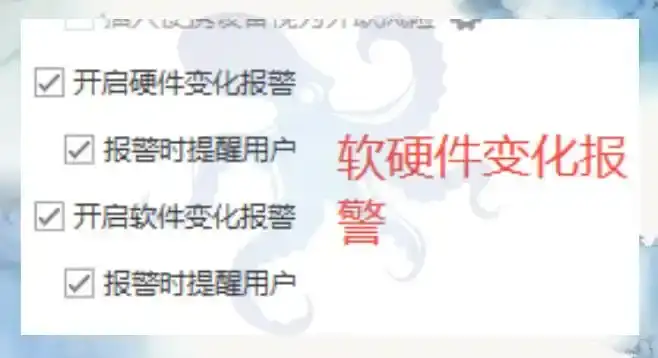

⑥ 硬件软件变化报警

谁私接了U盘,谁装了游戏软件,谁换了电脑配件——一旦有变化,系统立刻报警。上次有个哥们儿想偷偷装个steam,刚点下安装,老板手机就响了。

你看,自从装了域智盾软件,我们办公室的画风彻底变了。

以前是"摸鱼大赛",现在是"效率内卷"。小王不逛淘宝了,因为他知道每一秒都被录着呢;那个评论区战神也不吵架了,因为上网记录全透明。

所以说啊,局域网监控软件不是为了整谁,是为了让真正干活的人不吃亏,让摸鱼的人无处可藏。

毕竟,上班嘛,要么好好干,要么——你觉得你能跑得过软件?

现在联系400-097-8770还支/持/免/费/试/用!

小编:小雪

2、公司监控软件有哪些?分享TOP级别的电脑监控软件的6个实用指南!

"老张,公司那帮人天天摸鱼,项目拖了仨月没人知道,核心客户名单差点被发到竞品手里,我都快急秃了——到底有没有靠谱的监控软件?"

兄弟,2026年了,你还在靠"人盯人"管公司?那跟拿漏勺舀大海有啥区别!今天我就把话撂这儿——公司监控软件不是要不要用的问题,是你不用就等着出事的问题。

为什么非选公司监控软件不可?

说白了,三个字:管不住。

某权威机构数据显示,超过70%的企业数据泄露事件源于内部员工操作。有人上班逛淘宝、用公司邮箱发私人邮件、偷偷把客户资料发给竞品……

这些事儿你不知道,不代表没发生。等你知道的时候,损失已经造成了。

据统计,目前只有36%的员工在用电脑认真工作,高达64%的人在干私事——25%刷无关网页,24%上网聊天,15%打游戏。

某制造企业部署监控软件后,一年拦截了17起核心图纸外泄事件,节省损失超2000万元。

数据不会骗人,管理靠自觉就是个笑话。

域智盾软件6大功能,一个功能一个场景,全给你拆明白!

【功能一:实时屏幕+屏幕录像+快照】

场景:员工到底在干活还是在摸鱼?

支持同时监控16台设备屏幕,管理员坐后台就能看所有人的桌面,跟看直播一样。

屏幕录像自动保存,想查哪天的就查哪天,精确到秒。

还能定时抓取屏幕快照,即使没录像,也能通过时间轴快速回溯。证据摆在面前,他想抵赖?没门儿!

【功能二:上网行为全记录】

场景:上班逛淘宝、搜竞品、发私邮,一笔糊涂账?

有人上班逛购物网站、用公司邮箱发私人邮件,你啥都不知道。

把上网记录扒得底裤都不剩——访问了什么网站、搜了啥关键词、发了啥邮件、上传下载了啥文件,全部记录在案。

还能设网站黑白名单,上班时间淘宝、抖音直接打不开,从源头把摸鱼路堵死。

【功能三:程序使用记录】

场景:PS开了5分钟,游戏开了3小时?

以前谁知道?自动统计每个软件的使用时长,办公软件用了几小时、娱乐软件开了几分钟,柱状图一目了然。

更狠的是,还能远程禁止某些程序运行,想上班打游戏?对不起,点都点不开。

【功能四:文件操作全审计】

场景:核心文件被删被拷,找不到人背锅?

把新建、复制、删除、外发每一步都记下来,操作人、时间、路径清清楚楚。

审计日志采用区块链技术存证,数据不可篡改。上次有公司就是靠这个,3秒锁定了删客户合同的人,IT再也不用当冤大头。

【功能五:敏感词报警】

场景:客户名单还没发到竞品手里,系统先拦住了!

支持自定义敏感词库,设置好"报价单""客户信息""源代码"这些词,员工只要在聊天、邮件、文档里触发,系统立马弹窗报警,管理员手机同步收到通知,还能直接禁止拷贝外发。泄密这事儿,直接扼杀在摇篮里。

【功能六:硬件软件变化报警】

场景:有人偷偷换内存条、装盗版软件,后知后觉?

任何硬件拆卸、软件安装卸载,实时监控即时告警。资产台账自动生成,每台电脑的CPU、内存、硬盘型号序列号一清二楚,构建"一机一档"数字档案。

某医院通过这功能发现30%的终端配置低于业务需求,直接推动了硬件升级。

所以你问公司监控软件有哪些?我的回答是:别光看广告吹得多响,得看它能不能解决你的实际问题!

域智盾软件这6个功能,摸鱼、上网、程序、文件、泄密、资产,基本把企业管理最头疼的坑全填上了。

小编:小雪

3、单位电脑监控软件哪个好?企业推出的单位电脑监控软件7个主要功能记得看!

单位电脑监控软件到底哪个好?这个问题IT负责人和老板们问得最多。

说实话,市面上监控软件一大堆,但真正能把"看得见、管得住、报得准"做到位的,没几个。

今天就以口碑一直很稳的域智盾软件为例,把它的7个核心功能给大家讲透,看完你心里就有数了。

一、选单位电脑监控软件,这3点一定要注意

第一,别选只监控不报警的。

光记录有什么用?等出了事再去翻日志,黄花菜都凉了。好的监控软件必须能实时报警,发现问题当场就通知你,把风险掐灭在萌芽里。

第二,别选太占用资源的。

有些监控软件装上之后电脑卡得不行,员工怨声载道,工作效率直接拉垮。真正好用的监控软件,后台运行几乎不占资源,员工根本感觉不到。

第三,别选功能单一的。

只看屏幕不管外设,只管上网不管文件操作,这种半吊子方案根本管不住。单位电脑监控必须是全方位的,屏幕、网络、文件、硬件全覆盖才行。

二、域智盾软件的7个主要功能

1. 实时屏幕、屏幕录像

管理员可以随时查看任意员工的电脑屏幕,跟看直播一样,谁在干什么一目了然。

不光能实时看,还支持屏幕录像回放,想查哪天的操作,直接回放就行。这个功能不是为了监视谁,而是出了事能追溯,平时能防患于未然。

2. 上网记录(网站浏览、搜索、邮件、上传下载)

员工上班到底在浏览什么网站、搜了什么关键词、发了什么邮件、上传下载了什么文件,全部自动记录,时间、网址、内容一个不落。

摸鱼的、炒股的、投简历的,后台全看得清清楚楚。数据保留时间可自定义,想查多久查多久。

3. 程序使用记录

谁在什么时间打开了什么软件、用了多长时间,系统全部自动记录。

有人上班打游戏?有人偷偷装了远程控制软件?有人在跑不该跑的程序?不用你去现场抓,后台一查全知道。

4. 文件操作记录

文件被谁创建了、谁修改了、谁删除了、谁拷贝走了,每一步操作都有记录。特别是重要文件的流转轨迹,谁动过、什么时候动的、通过什么方式动的,全部可追溯。这个功能对于事后追责来说,简直是神器。

5. 敏感词报警

可以自定义敏感关键词,比如"报价""合同""客户名单""机密"等。一旦员工在邮件、搜索中触碰到这些词,系统立刻报警,管理员第一时间收到通知。不用等数据泄露了才发现,在开口的那一刻就给你拦住。

6. 硬件软件变化报警

员工私自换了硬盘、加了内存条、卸载了安全软件、装了新程序?这些动作系统全能知道,一旦发现异常立即报警。既防止有人搞破坏,也防止绕过监控,让每台电脑的状态都在掌控之中。

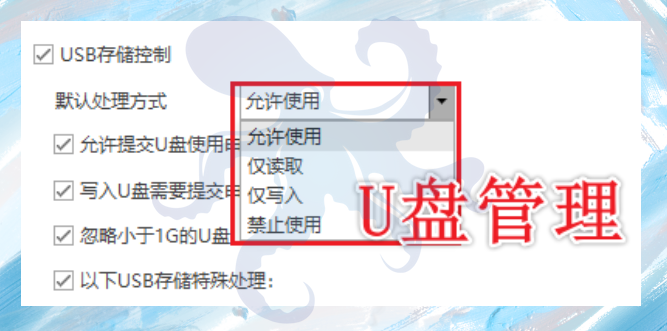

7. USB外设管控

U盘是数据泄露的头号通道。可以对USB设备做精细管控——完全禁用、只读不写、只允许认证U盘使用,全都能设置。

不光U盘,移动硬盘、蓝牙、红外、光驱也能一并管住。插上违规设备直接拦截并报警,从物理层面把数据出口堵死。

总结

单位电脑监控这事,核心就八个字:看得见、管得住、报得准。

2026年了,单位管理不靠监控靠自觉?别开玩笑了。选对工具,管理效率直接翻倍,该上就上吧。

现在联/系400-097-8770还支/持/免/费/试/用/哦!

小编:小雪

文控堡垒系统

文控堡垒系统  文档安全

文档安全  移动存储管理

移动存储管理  邮件安全

邮件安全  屏幕安全

屏幕安全  打印安全

打印安全  风险报警

风险报警  屏幕监管

屏幕监管  远程协助

远程协助  行为审计报表

行为审计报表  行为分析

行为分析  敏感词监测

敏感词监测  上网行为监管

上网行为监管  应用程序管控

应用程序管控  IT资产管理

IT资产管理  远程桌面运维

远程桌面运维  软件统一分发、部署

软件统一分发、部署  系统权限管控

系统权限管控  文件备份

文件备份  电脑行为预警

电脑行为预警  电子文档安全管理系统

电子文档安全管理系统  网络准入控制管理系统

网络准入控制管理系统

售前热线

售前热线 微信咨询

微信咨询